En casi todos los lugares a los que va hoy, hay una red WiFi a la que puede conectarse. Ya sea en casa, en la oficina o en la cafetería local, hay una gran cantidad de redes WiFi. Cada red WiFi está configurada con algún tipo de seguridad de red, ya sea abierta para que todos puedan acceder o muy restringida donde solo ciertos clientes pueden conectarse.

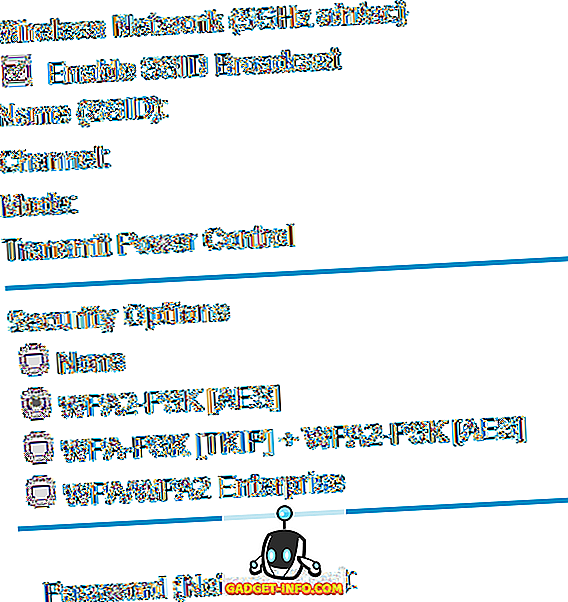

Cuando se trata de seguridad WiFi, solo hay un par de opciones que tiene, especialmente si está configurando una red inalámbrica doméstica. Los tres grandes protocolos de seguridad actuales son WEP, WPA y WPA2. Los dos grandes algoritmos que se utilizan con estos protocolos son TKIP y AES con CCMP. A continuación explicaré algunos de estos conceptos con más detalle.

¿Qué opción de seguridad elegir?

Si no se preocupa por todos los detalles técnicos detrás de cada uno de estos protocolos y solo desea saber cuál seleccionar para su enrutador inalámbrico, consulte la lista a continuación. Está clasificado de más seguro a menos seguro. La opción más segura que puede elegir, mejor.

Si no está seguro si algunos de sus dispositivos podrán conectarse utilizando el método más seguro, le sugiero que lo habilite y luego verifique si hay algún problema. Pensé que varios dispositivos no admitirían el cifrado más alto, pero me sorprendió descubrir que estaban bien conectados.

- WPA2 Enterprise (802.1x RADIUS)

- WPA2-PSK AES

- WPA-2-PSK AES + WPA-PSK TKIP

- WPA TKIP

- WEP

- Abierto (sin seguridad)

Vale la pena señalar que WPA2 Enterprise no usa claves pre-compartidas (PSK), sino que utiliza el protocolo EAP y requiere un servidor RADIUS back-end para la autenticación con un nombre de usuario y contraseña. El PSK que ve con WPA2 y WPA es básicamente la clave de la red inalámbrica que debe ingresar cuando se conecta a una red inalámbrica por primera vez.

WPA2 Enterprise es mucho más complejo de configurar y, por lo general, solo se realiza en entornos corporativos o en hogares con propietarios muy expertos en tecnología. En la práctica, solo podrá elegir entre las opciones 2 a 6, aunque la mayoría de los enrutadores ahora ni siquiera tienen una opción para WEP o WPA TKIP porque son inseguros.

Descripción de WEP, WPA y WPA2

No voy a entrar en demasiados detalles técnicos sobre cada uno de estos protocolos, ya que podría fácilmente buscarlos en Google para obtener mucha más información. Básicamente, los protocolos de seguridad inalámbrica comenzaron a finales de los 90 y han evolucionado desde entonces. Afortunadamente, solo se aceptaron algunos protocolos y, por lo tanto, es mucho más fácil de entender.

WEP

WEP o Wired Equivalent Privacy se lanzó en 1997 junto con el estándar 802.11 para redes inalámbricas. Se suponía que proporcionaba confidencialidad que era equivalente a la de las redes cableadas (de ahí el nombre).

WEP comenzó con el cifrado de 64 bits y eventualmente llegó hasta el cifrado de 256 bits, pero la implementación más popular en enrutadores fue el cifrado de 128 bits. Desafortunadamente, poco después de la introducción de WEP, los investigadores de seguridad encontraron varias vulnerabilidades que les permitieron descifrar una clave WEP en unos pocos minutos.

Incluso con actualizaciones y arreglos, el protocolo WEP seguía siendo vulnerable y fácil de penetrar. En respuesta a estos problemas, WiFi Alliance introdujo WPA o WiFi Protected Access, que se adoptó en 2003.

WPA

En realidad, WPA estaba destinado solo a un remedio intermedio hasta que pudieran finalizar WPA2, que se introdujo en 2004 y ahora es el estándar utilizado actualmente. WPA usó TKIP o el Protocolo de integridad de clave temporal como una forma de garantizar la integridad del mensaje. Esto era diferente de WEP, que usaba CRC o verificación de redundancia cíclica. TKIP era mucho más fuerte que el CRC.

Desafortunadamente, para mantener las cosas compatibles, la WiFi Alliance tomó prestados algunos aspectos de WEP, que también hicieron que WPA con TKIP fuera inseguro. WPA incluía una nueva función llamada WPS (Configuración protegida de WiFi), que se suponía que facilitaría la conexión de los dispositivos al enrutador inalámbrico. Sin embargo, terminó teniendo vulnerabilidades que permitieron a los investigadores de seguridad descifrar una clave WPA en un corto período de tiempo también.

WPA2

WPA2 estuvo disponible a partir de 2004 y se solicitó oficialmente en 2006. El mayor cambio entre WPA y WPA2 fue el uso del algoritmo de cifrado AES con CCMP en lugar de TKIP.

En WPA, AES era opcional, pero en WPA2, AES es obligatorio y TKIP es opcional. En términos de seguridad, AES es mucho más seguro que TKIP. Se han encontrado algunos problemas en WPA2, pero solo son problemas en entornos corporativos y no se aplican a usuarios domésticos.

WPA usa una clave de 64 bits o de 128 bits, la más común es la de 64 bits para enrutadores domésticos. WPA2-PSK y WPA2-Personal son términos intercambiables.

Entonces, si necesita recordar algo de todo esto, es esto: WPA2 es el protocolo más seguro y AES con CCMP es el cifrado más seguro. Además, se debe deshabilitar WPS ya que es muy fácil piratear y capturar el PIN del enrutador, que luego se puede usar para conectarse al enrutador. Si tiene alguna pregunta, no dude en comentar. ¡Disfrutar!