Para mayor seguridad, quería restringir el acceso a mi switch Cisco SG300-10 a solo una dirección IP en mi subred local. Después de configurar inicialmente mi nuevo conmutador hace unas semanas, no estaba contento de saber que cualquier persona conectada a mi LAN o WLAN podría acceder a la página de inicio de sesión simplemente al conocer la dirección IP del dispositivo.

Terminé revisando el manual de 500 páginas para descubrir cómo bloquear todas las direcciones IP, excepto las que quería para el acceso de administración. Después de muchas pruebas y varias publicaciones en los foros de Cisco, ¡lo descubrí! En este artículo, lo guiaré a través de los pasos para configurar los perfiles de acceso y las reglas de perfiles para su conmutador Cisco.

Nota : El siguiente método que voy a describir también le permite restringir el acceso a cualquier número de servicios habilitados en su conmutador. Por ejemplo, puede restringir el acceso a SSH, HTTP, HTTPS, Telnet o a todos estos servicios por dirección IP.

Crear perfil de acceso de administración y reglas

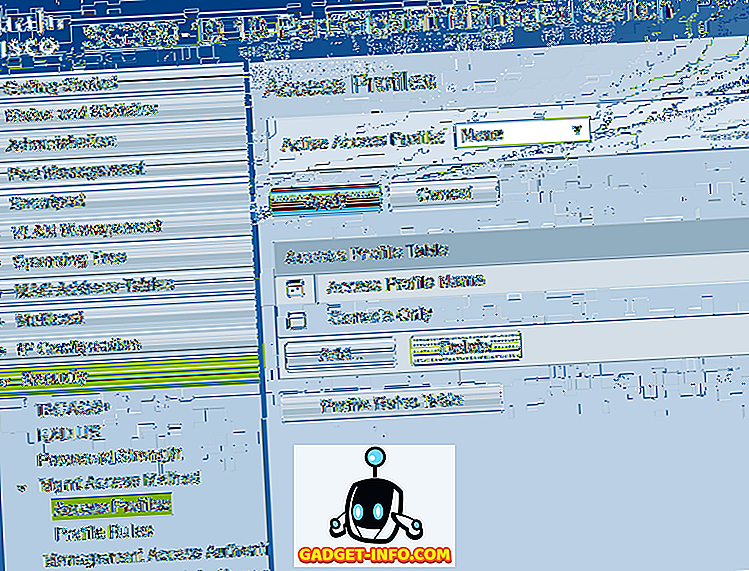

Para comenzar, inicie sesión en la interfaz web de su conmutador y expanda Seguridad y luego expanda Mgmt Access Method . Continúa y haz clic en Perfiles de acceso .

Lo primero que debemos hacer es crear un nuevo perfil de acceso. De forma predeterminada, solo debería ver el perfil Solo consola . Además, notará en la parte superior que Ninguno está seleccionado junto a Perfil de acceso activo . Una vez que hayamos creado nuestro perfil y nuestras reglas, tendremos que seleccionar el nombre del perfil aquí para activarlo.

Ahora haga clic en el botón Agregar y aparecerá un cuadro de diálogo donde podrá asignar un nombre a su nuevo perfil y también agregar la primera regla para el nuevo perfil.

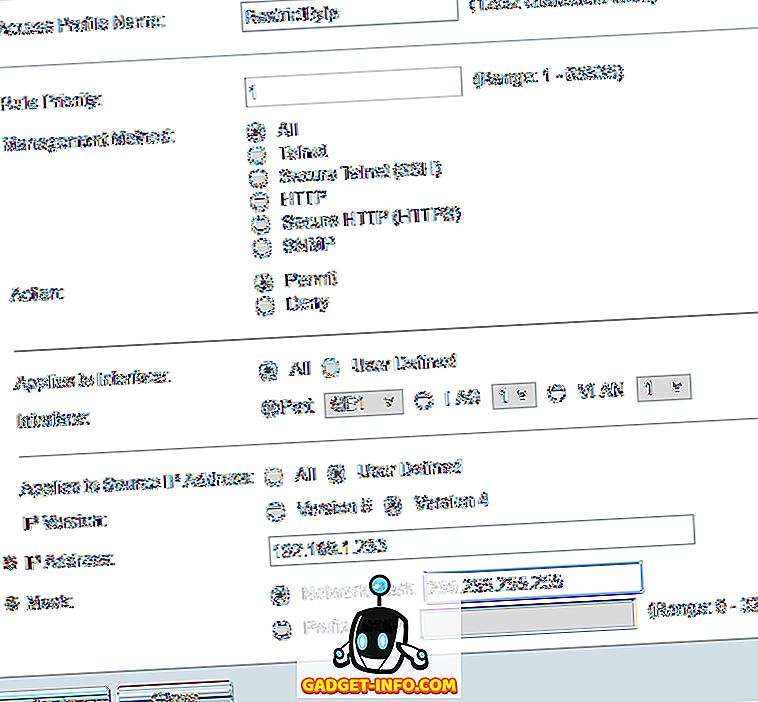

En la parte superior, dale un nombre a tu nuevo perfil. Todos los demás campos se relacionan con la primera regla que se agregará al nuevo perfil. Para la prioridad de la regla, debe elegir un valor entre 1 y 65535. La forma en que Cisco trabaja es que la regla con la prioridad más baja se aplica primero. Si no coincide, se aplica la siguiente regla con la prioridad más baja.

En mi ejemplo, elegí una prioridad de 1 porque quiero que esta regla se procese primero. Esta regla será la que permita la dirección IP a la que quiero dar acceso al conmutador. Bajo el Método de administración, puede elegir un servicio específico o elegir todos, lo que restringirá todo. En mi caso, elegí todos porque solo tengo SSH y HTTPS habilitados de todos modos y administro ambos servicios desde una computadora.

Tenga en cuenta que si solo desea asegurar SSH y HTTPS, deberá crear dos reglas separadas. La Acción solo puede ser Denegar o Permitir . Para mi ejemplo, elegí Permitir ya que esto será para la IP permitida. A continuación, puede aplicar la regla a una interfaz específica en el dispositivo o simplemente dejarla en Todo para que se aplique a todos los puertos.

En Aplica a la dirección IP de origen, tenemos que elegir Definido por el usuario aquí y luego elegir la Versión 4, a menos que esté trabajando en un entorno IPv6, en cuyo caso elegiría la Versión 6. Ahora escriba la dirección IP a la que se le permitirá acceso y escriba en una máscara de red que coincida con todos los bits relevantes a ser vistos.

Por ejemplo, como mi dirección IP es 192.168.1.233, se debe examinar la dirección IP completa y, por lo tanto, necesito una máscara de red de 255.255.255.255. Si quisiera que la regla se aplicara a todos en la subred completa, entonces usaría una máscara de 255.255.255.0. Eso significaría que cualquier persona con una dirección 192.168.1.x estaría permitido. Eso no es lo que quiero hacer, obviamente, pero espero que eso explique cómo usar la máscara de red. Tenga en cuenta que la máscara de red no es la máscara de subred para su red. La máscara de red simplemente dice qué bits debe mirar Cisco al aplicar la regla.

Haga clic en Aplicar y ahora debería tener un nuevo perfil de acceso y regla. Haga clic en Reglas de perfil en el menú de la izquierda y debería ver la nueva regla en la parte superior.

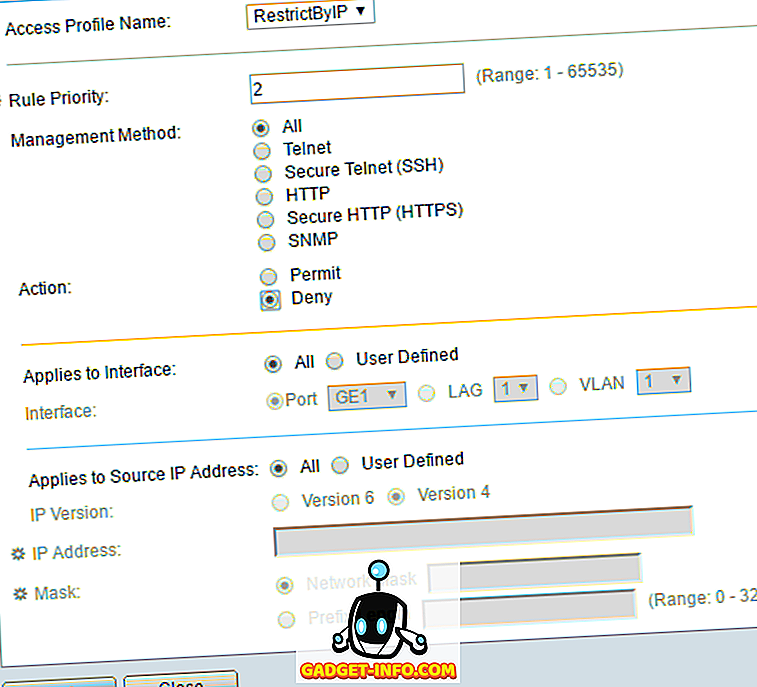

Ahora necesitamos añadir nuestra segunda regla. Para hacer esto, haga clic en el botón Agregar que se muestra debajo de la Tabla de reglas de perfil .

La segunda regla es realmente simple. En primer lugar, asegúrese de que el nombre del perfil de acceso sea el mismo que acabamos de crear. Ahora, solo le damos a la regla una prioridad de 2 y elegimos Denegar para la Acción . Asegúrate de que todo lo demás esté configurado en Todos . Esto significa que todas las direcciones IP serán bloqueadas. Sin embargo, como nuestra primera regla se procesará primero, se permitirá esa dirección IP. Una vez que una regla coincide, las otras reglas se ignoran. Si una dirección IP no coincide con la primera regla, llegará a esta segunda regla, donde coincidirá y se bloqueará. ¡Bonito!

Finalmente, tenemos que activar el nuevo perfil de acceso. Para hacerlo, vuelva a Perfiles de acceso y seleccione el nuevo perfil de la lista desplegable en la parte superior (junto a Perfil de acceso activo ). Asegúrate de hacer clic en Aplicar y estarás listo.

Recuerde que la configuración actualmente solo se guarda en la configuración en ejecución. Asegúrese de ir a Administración - Administración de archivos - Copiar / Guardar configuración para copiar la configuración en ejecución a la configuración de inicio.

Si desea permitir que más de una dirección IP acceda al conmutador, simplemente cree otra regla como la primera, pero dale una prioridad más alta. También deberá asegurarse de cambiar la prioridad de la regla de Denegación para que tenga una prioridad más alta que todas las reglas de Permiso . Si tiene algún problema o no puede hacer que esto funcione, no dude en publicar en los comentarios e intentaré ayudar. ¡Disfrutar!