Tengo ESET Smart Security instalado en una de mis PC y recientemente recibí un mensaje de alerta que dice lo siguiente:

El firewall personal de ESET detecta el ataque de envenenamiento de caché de DNS detectado

Whoops! Eso definitivamente no suena muy bien. Un ataque de envenenamiento de la memoria caché de DNS es básicamente lo mismo que la falsificación de DNS, lo que básicamente significa que la memoria caché del servidor de nombres DNS se ha comprometido y al solicitar una página web, en lugar de obtener el servidor real, la solicitud se redirige a una computadora maliciosa que puede descargar software espía o virus a la computadora.

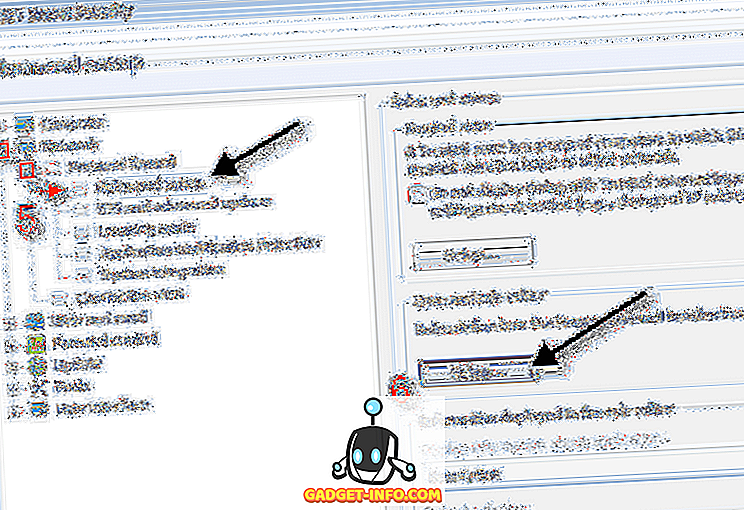

Decidí realizar un análisis antivirus completo y también descargué Malwarebytes e hice un análisis para detectar malware. A ninguno de los escáners se les ocurrió nada, entonces comencé a investigar un poco más. Si observa la captura de pantalla anterior, verá que la dirección IP 'remota' es en realidad una dirección IP local (192.168.1.1). ¡Esa dirección IP en realidad es la dirección IP de mi enrutador! ¿Entonces mi enrutador está envenenando mi caché de DNS?

¡Realmente no! Según ESET, a veces puede detectar accidentalmente el tráfico IP interno de un enrutador u otro dispositivo como una posible amenaza. Este fue definitivamente el caso para mí porque la dirección IP era una IP local. Si recibe el mensaje y su dirección IP cae en uno de estos rangos a continuación, entonces es solo tráfico interno y no hay que preocuparse:

192.168.xx

10.xxx

172.16.xx a 172.31.xx

Si no es una dirección IP local, desplácese hacia abajo para obtener más instrucciones. Primero, te mostraré qué hacer si es una IP local. Continúe y abra el programa ESET Smart Security y vaya al cuadro de diálogo Configuración avanzada . Expanda Red, luego Personal Firewall y haga clic en Reglas y zonas .

Haga clic en el botón Configuración debajo del Editor de reglas y zonas y haga clic en la pestaña Zonas . Ahora haga clic en la dirección excluida de la protección activa (IDS) y haga clic en Editar .

A continuación, aparecerá un cuadro de diálogo de configuración de zona y aquí desea hacer clic en Agregar dirección IPv4 .

Ahora siga adelante y escriba la dirección IP que aparece cuando ESET detectó la amenaza.

Haga clic en Aceptar un par de veces para volver al programa principal. Ya no debería recibir ningún mensaje de amenaza sobre los ataques de envenenamiento de DNS provenientes de esa dirección IP local. Si no es una dirección IP local, eso significa que en realidad podría ser víctima de la falsificación de DNS. En ese caso, debe restablecer el archivo de Windows Hosts y borrar el caché de DNS en su sistema.

La gente de ESET creó un archivo EXE que puede descargar y ejecutar para restaurar el archivo Hosts original y vaciar el caché de DNS.

//support.eset.com/kb2933/

Si no desea utilizar su archivo EXE por el motivo que sea, también puede usar la siguiente solución Fix It download Microsoft para restaurar el archivo Hosts:

//support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Para borrar manualmente el caché de DNS en una PC con Windows, abra el símbolo del sistema y escriba la siguiente línea:

ipconfig / flushdns

Normalmente, la mayoría de las personas nunca serán víctimas de la falsificación de DNS y puede ser una buena idea desactivar el firewall de ESET y solo usar el firewall de Windows. Personalmente, he descubierto que trae demasiados falsos positivos y termina asustando a las personas más que protegiéndolas. ¡Disfrutar!

![entretenimiento - El estado de la industria musical [FOTOS]](https://gadget-info.com/img/entertainment/673/state-music-industry.png)